El complemento de WordPress Forminator registró fallas, entre las que hay una considerada crítica que permite a malvivientes hacer cargas de archivos en el servidor a través de esta herramienta.

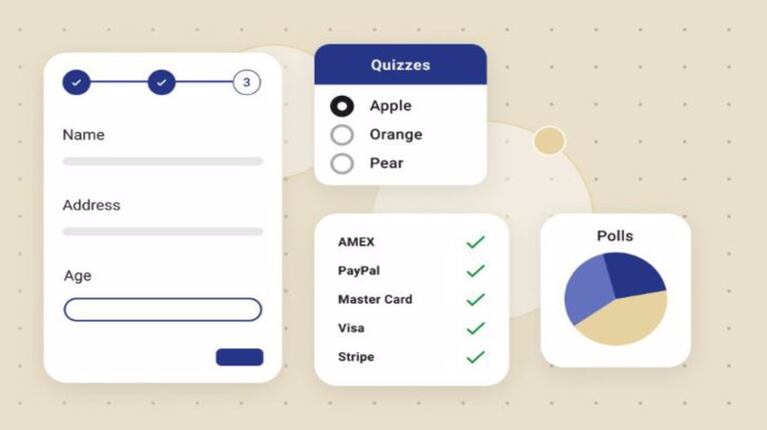

Forminator es un ‘plugin’ de maquetación de formularios, que ofrece una variedad de formatos (de contacto, de pedido, de pago, encuestas) y facilita su configuración.

Asimismo, esta herramienta es compatible con Stripe y PayPal.

Esta solución también se integra en aplicaciones de terceros, como servicios de correo electrónico, CRM, almacenamiento y administradores de proyectos.

Entre ellas, HubSpot, Google Sheets, Trello, Mailchimp y Slack.

UNA BRECHA DE GRAVEDAD CRÍTICA EN FORMINATOR

Expertos del Equipo de Respuesta ante Emergencias Informáticas (CERT) de Japón publicó una alterta en su portal de notas de vulnerabilidad (JVN).

En esa línea, advirtió sobre la existencia de una serie de vulnerabilidades, entre las que se encuentra una brecha de gravedad crítica en Forminator, según Bleeping Computer.

La falla, identificada como CVE-2024-28890, CVSS V3: 9.8, permite a los actores maliciosos cargar ‘malware’ empleando Forminator y afecta a la versión 1.29.0 de este ‘plugin’ y versiones anteriores.

Con esta falla, los ciberdelincuentes pueden obtener “información confidencial”.

FALLA EN LA INYECCIÓN DEL SQL

Consiguen estos datos mediante el acceso a archivos en el servidor, alterar el sitio que utiliza el complemento y provocar un ataque de denegación de servicio (DDoS).

Otra de las vulnerabilidades (CVE-2024-31077) se recoge como una falla de inyección del lenguaje de consulta estructurada (SQL).

Este permite a los atacantes remotos con privilegios ejecutar consultas arbitrarias en la base de datos de WordPress.

LA FALLA CVE-2024-31857

En este caso, afecta a Forminator 1.29.3 y versiones anteriores.

La última de estas fallas (CVE-2024-31857), Cross Site Scripting (XSS), permite la inyección de ‘scripts’ maliciosos en estos sitios web y ejecutar HTML.

También permite ejecutar códigos de secuencias de comandos arbitrario en el navegador de los usuarios.

Esta tercera vulnerabilidad se ha registrado en Forminator 1.15.4 y versiones anteriores.

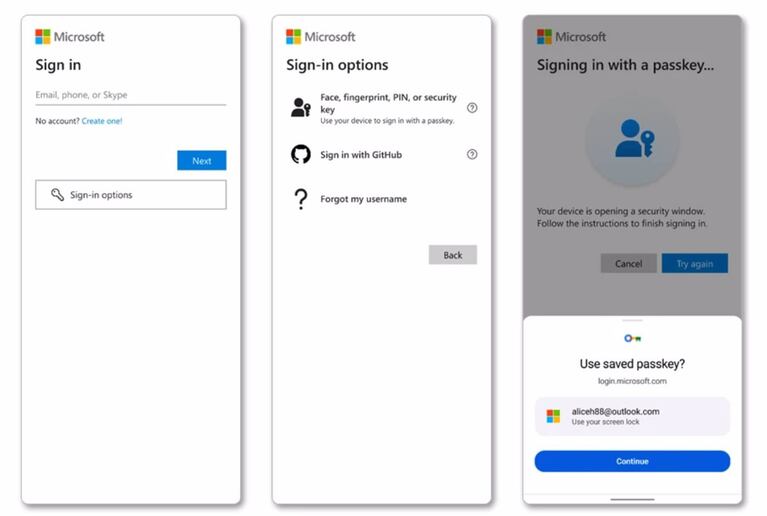

ACTUALIZAR EL COMPLEMENTO A LA VERSIÓN 1.29.3

Los investigadores han recomendado actualizar el complemento a la versión 1.29.3 lo antes posible para corregir las tres brechas de seguridad mencionadas.

Desde Bleeping Computer, además, aconsejan emplear la menor cantidad de complementos posible y desactivar aquellos que no se utilicen habitualmente.

Fuente: EP.